コールセンターコンプライアンスチェックリスト

コールセンターコンプライアンスチェックリストで準拠を維持します。ネットワークセキュリティ、データ保護、PCI DSSなどについて学びます。...

顧客データを保護し、侵害を防ぎ、セキュリティ標準への準拠を確保するための包括的なコールセンターセキュリティチェックリスト。

コールセンターが安全であることに自信がありますか?そうでない場合は、このコールセンターセキュリティチェックリストを確認してください。

ビジネスを保護するために実施する必要がある最も重要なセキュリティ対策について説明します。パスワード保護からデータ暗号化まで、すべてをカバーします。当社のヒントに従うことで、コールセンターがハッカーやその他の外部の脅威から安全であることを確認できます。

コールセンター は、あらゆるビジネスの重要な部分です。顧客やクライアントと繋がるライフラインです。そして、他の重要な資産と同様に、保護される必要があります。

そのため、このコールセンターセキュリティチェックリストを作成しました。コンタクトセンターのセキュリティの弱点を特定し、それらを修正する方法についてのコールセンターセキュリティのヒントを提供するのに役立ちます。

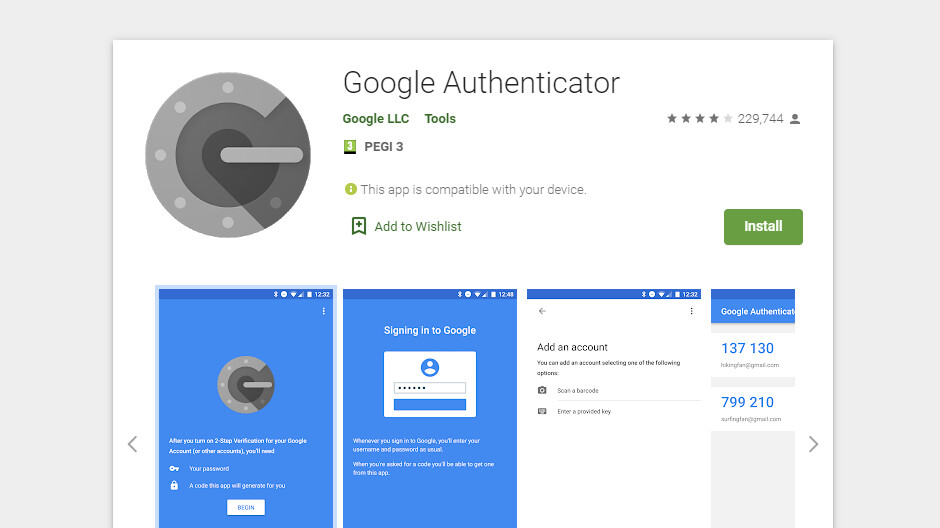

強力なアクセス制御対策は、あらゆるコールセンターに不可欠です。システムとデータへの無許可のアクセスを防ぐのに役立ちます。多要素認証、シングルサインオン、ロールベースのアクセス制御はすべて検討する価値のあるオプションです。

多要素認証は、追加のセキュリティレイヤーを追加します。これにより、ハッカーがシステムにアクセスするのが難しくなります。

多要素認証システムでは、ユーザーが自分の身元を確認するために複数の証拠を提供する必要があります。シングルサインオンにより、ユーザーは複数のセットではなく1つの認証情報セットでログインできます。ロールベースのアクセス制御により、ユーザーはアクセスが必要な領域とデータのみに制限されます。

カスタマーサービス 担当者は、機密の顧客データにアクセスできます。そのため、アクセスレベルを権限に制限することが重要です。

これは、機密の顧客データへの無許可のアクセスを防ぎ、会社外に漏らされるのを防ぐのに役立ちます。

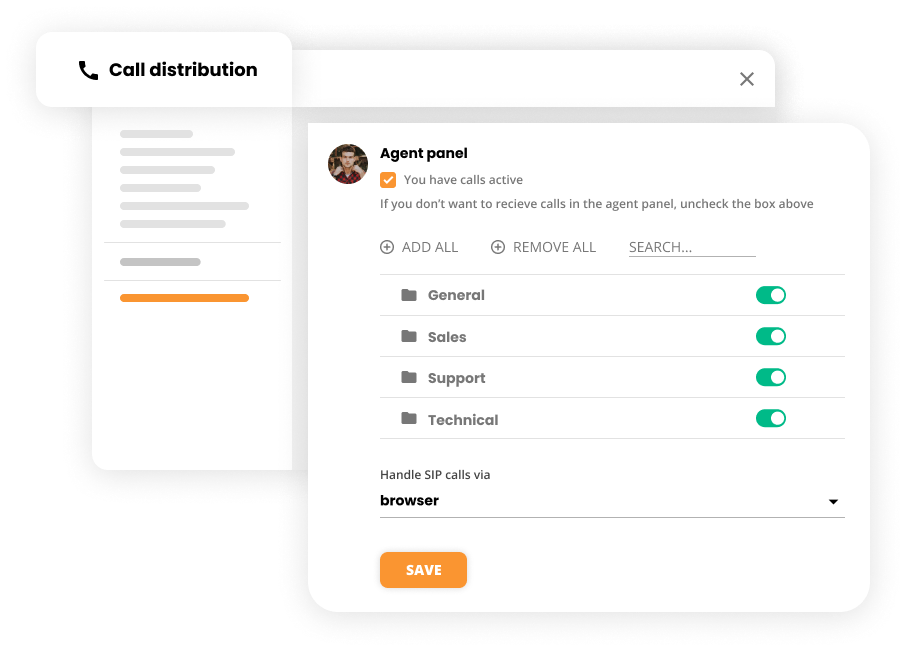

コールセンターの特定の領域へのアクセスを制限してください。エージェント が各領域で費やすことができる時間を制限してください。エージェントアクティビティを監視し、疑わしい動作にフラグを付けてください。

定期的なパスワード変更を主張することは、基本的なセキュリティ対策です。

定期的にパスワードを変更することは、システムへの無許可のアクセスを防ぐのに役立ちます。また、パスワードが漏らされたり盗まれたりした場合にデータを保護するのに役立ちます。

パスワード管理ツールを使用して、パスワードを生成および保存できます。独自のパスワードローテーションスケジュールを設定することもできます。たとえば、ユーザーに30日ごとにパスワードを変更するよう要求できます。また、デフォルトパスワードは即座に変更する必要があります。

パスワードはどのくらいの頻度で変更する必要がありますか?ほとんどの専門家は、3~6か月ごとに変更することをお勧めします。ただし、機密情報が多い場合は、パスワードをより頻繁に変更する必要があるかもしれません。

セキュリティ侵害の場合、ログまたはIPアドレス へのアクセスなしで過ごしたくないでしょう。

ロギングとIPアドレス履歴にアクセスすることは、問題の原因を特定し、再度発生するのを防ぐのに役立ちます。

ログとIPアドレスを保存するセキュアなクラウドベースのサービスを使用してください。これにより、どこからでもアクセスでき、適切に保存できます。オンプレミスソリューションを使用することもできますが、通常はより高価です。

マルウェアがコンピュータに侵入する最も一般的な方法の1つは、ユーザーの知識なしにインストールされるプログラムを通じてです。

これにより、システムとデータへの無許可のアクセスを防ぐことができ、マルウェアを含むプログラムがインストールされた場合の企業の責任から保護します。

コールセンターマネージャーとして、企業コンピュータへのプログラムのインストールに関する厳密なルールを確立する必要があります。従業員は、職務に必要なプログラムのみをインストールできます。他のすべてのプログラムは禁止する必要があります。

さらに、すべてのプログラムはIT部門によってインストールされ、認可されたプログラムのみが企業コンピュータにインストールされることを確保する必要があります。また、アプリケーションホワイトリストを使用して、システムにインストールできるアプリケーションを指定し、ブロックされるアプリケーションを定義するブラックリストを使用してください。

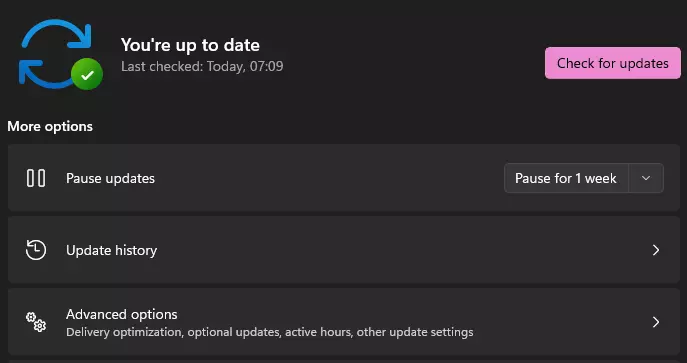

セキュリティ侵害を防ぐための最良の方法の1つは、すべてのシステムを最新の状態に保つことです。

定期的な更新は、存在する可能性のあるセキュリティの抜け穴を塞ぐのに役立ちます。また、最後の更新以降に出現した可能性のある新しいセキュリティの脅威からシステムを保護するのに役立ちます。

自動更新を使用するか、システムを手動で更新できます。その場合、定期的に更新することを忘れないことが重要です。これに細心の注意を払ってください。

ネットワークルールを定期的に確認することは、コールセンターを安全に保つための重要な部分です。

これは、潜在的なセキュリティリスクを特定し、それらを軽減するための手段を講じるのに役立ちます。

ネットワークのセキュリティ監査を定期的に実施してください。これには、ファイアウォールルール、アクセス制御リスト、およびその他のセキュリティ設定の確認を含める必要があります。

すべてのコールセンター従業員は、セキュリティおよびコンプライアンスポリシーに関するトレーニングを受ける必要があります。

これは、すべての従業員がセキュリティリスクを認識し、自分自身と会社を保護する方法を知っていることを確保するのに役立ちます。

関連するすべてのセキュリティおよびコンプライアンストピックをカバーするトレーニングプログラムを作成してください。これには、セキュリティの脅威を特定および報告する方法、および侵害が発生した場合に何をするかに関する情報を含める必要があります。

ゲーミフィケーションは、従業員にセキュリティとコンプライアンスについて学ぶよう奨励するための優れた方法です。

これは、従業員の関心を維持し、セキュリティのベストプラクティスについて学ぶ意欲を高めるのに役立ちます。

LiveAgentは、従業員にセキュリティについて学ぶよう奨励するために使用できるゲーミフィケーション機能を提供しています。これには、バッジ、リーダーボード、およびトレーニングモジュールを完了するための報酬が含まれます。

ナレッジベースは、コールセンター従業員にとって貴重なリソースです。無許可のアクセスを防ぐために、安全に保つ必要があります。

これは、機密情報を保護し、認可された従業員のみがアクセスできることを確保するのに役立ちます。

アクセス制御を使用して、ナレッジベースを表示および編集できるユーザーを制限してください。コンテンツを定期的に確認して、最新かつ正確であることを確認してください。

コールセンターがクレジットカード取引を処理する場合、カード所有者のデータが保護されていることを確認する必要があります。

これは、詐欺を防ぎ、顧客の財務情報を保護するのに役立ちます。

PCI DSS(Payment Card Industry Data Security Standard)の要件に準拠してください。これには、カード所有者データの暗号化、安全な支払い処理システムの使用、およびセキュリティ対策の定期的なテストが含まれます。

コールセンターソフトウェアを最新のセキュリティ対策 で最新の状態に保つことは重要です。

コールセンターソフトウェア は、コールセンターのデータを保護するために、最新のセキュリティ対策に準拠している必要があります。

コールセンターソフトウェア を選択する場合、ソフトウェアサービスプロバイダーに、コンプライアンス認証があるかどうかを確認してください。データセキュリティは企業の最優先事項である必要があります。

業界の専門家にこのソフトウェアがコールセンター に推奨されているかどうかを尋ね、オンラインレビューを読んで、他のコールセンター専門家がそれで良い経験をしたかどうかを確認してください。または、コールセンターセキュリティコンサルタントに連絡して、準拠を確認する最善の方法についての意見を得ることができます。

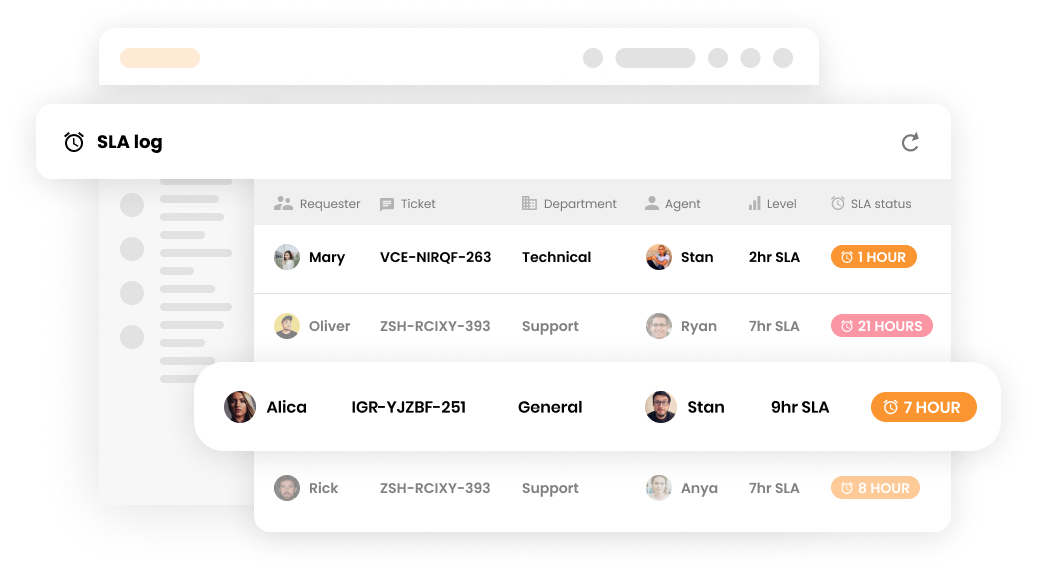

リアルタイムアラートは、疑わしいアクティビティを迅速に検出および調査し、データ漏洩を防ぐのに役立ちます。

無許可のアクセスについて即座に通知されることで、侵害が発生するのを防ぐための手段を講じることができます。

コールセンターソフトウェアプロバイダー に、無許可のアクセスについての通知を含むセキュリティ機能があるかどうかを確認してください。IFTTTなどのツールを使用して別の通知システムを設定することもできます。または、ITチームに無許可のアクセスについて通知するアラートを設定させることができます。

人的エラーはデータ侵害の主な原因の1つです。コールセンタープロセスをできるだけ多く自動化することで、潜在的なセキュリティリスクを排除するのに役立ちます。

コールセンタータスクを自動化する ことで、正しく安全に完了する可能性が高まります。また、従業員の時間を解放して、他のタスクに焦点を当て、コールセンターの効率を向上させるのに役立ちます。

コンタクトセンターエージェントが最も時間を費やす必要があるタスクを決定し、自動化できるかどうかを確認してください。カスタマーサービスや営業など、完全に自動化できないタスクもあります。ただし、フォローアップやアポイント予約などのプロセスの一部に自動化を使用することはできます。

たとえば、LiveAgentでは、通話ルーティング を優先度別に自動化したり、自動コールバック を利用したりできます。さらに、ヘルプデスクで自動化ルール を設定して、チケットを特定の部門に転送したり、タグを追加したり、チケットをスパムとしてマークしたり、解決したりできます。

ISO 27001、NIST 800-53、COBITなど、多くの受け入れられたセキュリティフレームワークがあります。

これにより、既に試されテストされたセキュリティガイドラインのセットに従うことができます。これにより、他のビジネスがセキュリティスタンスを理解しやすくなり、監査人がコンプライアンスを評価しやすくなります。

最初のステップは、ビジネスに最も関連するフレームワークを特定することです。それを行ったら、フレームワークに必要な厳密なセキュリティ制御をマッピングし、コールセンターに実装することを開始できます。

コールセンターが国際的なサービスを提供する場合、各国に存在する異なるデータおよびプライバシー標準を認識する必要があります。例:GDPR 。

データおよびプライバシー標準は国によって異なるため、ペナルティを回避するために、操業している場所の標準に準拠していることを確認することが重要です。

最善の方法は、操業している国の標準に精通している弁護士またはコンプライアンス専門家に相談することです。インターネットからの一般的なアドバイスに依存しないでください。標準は変更される可能性があり、見つけた情報は最新でない可能性があります。

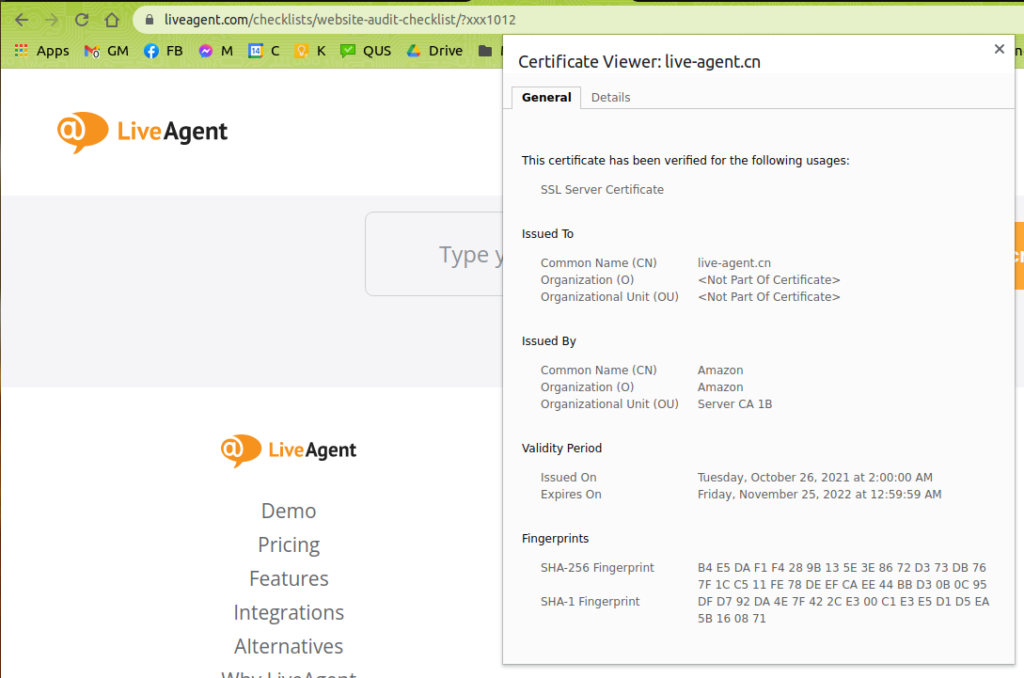

エンドツーエンド暗号化は、ソース(送信者)でデータを暗号化 し、目的地(受信者)でのみ復号化するセキュリティ対策です。

そうすることで、送信者と受信者のみがデータにアクセスでき、中間の当事者がそれらを復号化または読むのを防ぎます。

コールセンターソフトウェア](/inbound-call-center-software/)と互換性のあるエンドツーエンド暗号化ソリューションを選択する必要があります。選択したら、コールセンター経由で行われた通話の暗号化を開始できます。

ハッカーは常にシステムのセキュリティ脆弱性を悪用する新しい方法を見つけており、コールセンターも例外ではありません。実際、彼らの仕事の性質のため、他のビジネスよりも脆弱である可能性があります。

コールセンターセキュリティの最大の脅威の1つはデータ漏洩です。これは、従業員が誤って機密情報を間違った人にメールで送信したり、ハッカーがシステムへの物理的アクセスを得てデータを盗んだりするなど、さまざまな方法で発生する可能性があります。では、会社をどのように保護できますか?

従業員にセキュリティの重要性と機密情報の正しい処理についての教育を行ってください。機密データの処理に関する厳密なポリシーと手順を実装してください。データ暗号化を使用して、転送中と保存中の両方で情報を保護してください。システムを定期的に監視して、無許可のアクセスの兆候を確認してください。

コールセンターセキュリティのもう1つの大きな脅威は、セグメント化されていないネットワークです。つまり、コールセンターが使用するネットワークが会社のネットワークの残りの部分から分離されていません。これは、ネットワークの別の部分でセキュリティ侵害が発生した場合、コールセンターにも影響を与える可能性があるため、問題になる可能性があります。

このため、ファイアウォールまたは仮想プライベートネットワーク(VPN)によってコールセンターを会社のネットワークの残りから分離することが重要です。

また、コールセンターネットワークへのアクセスを制限するセキュリティポリシーと手順を実装することも重要です。認可されたスタッフのみがアクセスでき、承認された場所からのみアクセスできるようにする必要があります。

フィッシングは、ハッカーが詐欺的なメールまたはメッセージを送信して、機密情報を提供するよう人々を欺く試みを含むサイバー攻撃の一種です。これはコールセンターにとって問題になる可能性があります。従業員がハッカーにシステムへのアクセスを与えるよう騙される可能性があるためです。

フィッシング攻撃から保護するのに役立つため、従業員にそれらを識別する方法についての教育を行うことが重要です。2要素認証などのセキュリティ対策を実装することも良い考えです。これにより、ハッカーがシステムにアクセスするのが難しくなります。

ソーシャルエンジニアリングスキームはますます高度になっており、コールセンター従業員はそのような攻撃に対する防御の最初の防線です。ハッカーはソーシャルエンジニアリングスキームを利用して、従業員に機密情報を漏らしたり、システムへのアクセスを与えるよう騙します。

教育はソーシャルエンジニアリング攻撃から保護するための最良の方法です。従業員は、予期しない情報要求や不慣れな番号からの通話などの危険信号に注意する必要があります。

ランサムウェアとマルウェアは、コールセンターを攻撃するために使用される可能性のある悪意のあるソフトウェアの両方のタイプです。ランサムウェアは機密データを暗号化し、復号化キーの身代金を要求するために使用できますが、マルウェアはシステムを無効にしたり、データを盗んだりするために使用できます。

暗号化と定期的なバックアップなどのセキュリティ対策を実装することは、これらのタイプの攻撃を防ぐのに役立ちます。また、疑わしいメールまたはメッセージを報告するよう従業員に要求するセキュリティポリシーを導入することも良い考えです。

コールセンターコンプライアンスチェックリストで準拠を維持します。ネットワークセキュリティ、データ保護、PCI DSSなどについて学びます。...

究極のコールセンターチェックリストで、コールセンターのセットアップを合理化しましょう。目標、ツール、オンボーディング、成功のためのヒントを学びます。今すぐ始めましょう。...

QAチェックリストで通話品質を最適化しましょう。カスタマーサービスを向上させ、効率を高め、すべての通話で最高の体験を保証します。...