コールセンターセキュリティチェックリスト

包括的なセキュリティチェックリストでコールセンターを保護してください。アクセス制御、暗号化、コンプライアンスなどについて学びます。...

法的要件を最新の状態に保ち、顧客データを保護するための包括的なコールセンターコンプライアンスチェックリスト。

ビジネスオーナーとして、あなたは適用法および規制への準拠の重要性を知っているでしょう。多くの機密顧客記録を保持するコールセンターは特にリスクにさらされています。ヘルプデスクセキュリティ を最大化するにはどうすればよいですか?

方法は次のとおりです。コールセンターコンプライアンス要件の便利なチェックリストに従うことで。それを完了することで、コールセンター を安全に保つのに役立ちます。

これは、あらゆる種類のコンタクトセンター が最新の法的要件を最新の状態に保つのに役立つツールです。エージェントが以下にリストされているルールを遵守していることを確認することで、罰金またはその他のペナルティのリスクを減らすことができます。

コールセンターコンプライアンスチェックリストは、あらゆるサイズのビジネスで使用できます。当社のチェックリストは、単一のコンタクトセンターを持つ小規模なビジネスであろうと、複数のコールセンター を持つエンタープライズであろうと、ビジネスが法律を遵守するのに役立ちます。

これはコンプライアンスプログラムの基盤です。セキュアなネットワークがなければ、コールセンター のすべての操作が危険にさらされています。

これは、顧客データを不正アクセス、盗難、または変更から保護するのに役立つためです。

どこから始めればよいかわからない場合は、ITセキュリティコンサルタントと協力することを検討してください。これは2つの方法で実行できます。

ヒント:セキュアなネットワークインフラストラクチャの構築と維持の詳細については、国立標準技術研究所(NIST)に相談してください。

Webサービスはマルウェアターゲティングの対象となっています。クレジットカード取引も例外ではないため、コンタクトセンターもそれらから保護される必要があります。このようなプログラムの開発は、サイバー脅威と脆弱性を管理するための積極的なアプローチです。

これは、セキュリティの問題がビジネスまたは顧客の問題になる前に、セキュリティの問題を特定、優先順位付け、および修復するのに役立ちます。このようなプログラムは、セキュリティ侵害が発生した場合に何をする必要があるかを正確に教えることもできます。

カードホルダーデータへの保護されたアクセスは、システムに保存されている顧客に関する情報を指します。これには、名前、住所、電話番号、クレジットカード番号などが含まれます。

これは、ハッカーがカードホルダー情報にアクセスして、詐欺や身元盗用を犯すのを防ぎます。さらに、カードホルダーデータの不正な送信を防ぎます。

まず、支払いカード業界データセキュリティ標準(PCI DSS標準)の要件に準拠していることを確認してください。次に、クライアントのプライベート詳細を保護するための強力なアクセス制御対策を実装します。

ヒント:顧客の詳細の保存を避け、以前に保持されていたデータを削除してください。

強力な暗号化システムと暗号化が必要であり、機密カードホルダーデータが安全に送信されることを確認します。

これは、組織の電子情報を保護するためのアプローチの概要を説明するドキュメントです。

これは、従業員が機密データを処理する際に従うべきフレームワークを提供し、ビジネスを保護するのに役立ちます。

アクセス制御は、システムとデータへのアクセス権を持つユーザーを管理できるプロセスです。最新のセキュリティ機能をすべて備えたヘルプデスクソフトウェア を選択することが重要です。

これは、不正アクセスからデータを保護し、内部詐欺と虐待のリスクを軽減し、顧客プライバシーを保護するのに役立ちます。

重要なのは、LiveAgent などの自動化されたヘルプデスクソフトウェアを選択して、すべての対策をあなたに代わって制御することです。これは、1つのインターフェースからすべての顧客問い合わせを安全に管理するのに役立つソリューションです。

このようなツールを選択することで、顧客データのセキュリティが向上します。LiveAgentは以下を提供します:

財務的なコミットメントを行う前に、LiveAgentを無料でテストできます。

暗号化は、データを暗号文に変換して、復号化キーを持つユーザーのみがアクセスできるようにするプロセスです。

そうすることで、送信される情報が盗聴およびその他の形式の傍受から保護されていることを顧客に保証します。

セキュアソケットレイヤー(SSL)とトランスポートレイヤーセキュリティ(TLS)など、音声トランザクションでサイバーセキュリティコンプライアンス を維持するために重要な複数の異なる暗号化プロトコルを使用できます。

ヒント:LiveAgentのヘルプデスク を使用している場合は、組み込みの暗号化を利用できます。LiveAgentはSSL(HTTPS)とTLSを介してデフォルトですべてのデータを暗号化するため、Webサイト/アプリケーションとサーバー間のすべてのトラフィックは安全です。

不正行為を防ぐために、顧客の支払い情報へのアクセスを許可しないことが重要です。

アクセスを許可しないことは、顧客の財務詳細がサイバー犯罪者に盗まれるのを防ぐのに役立ちます。

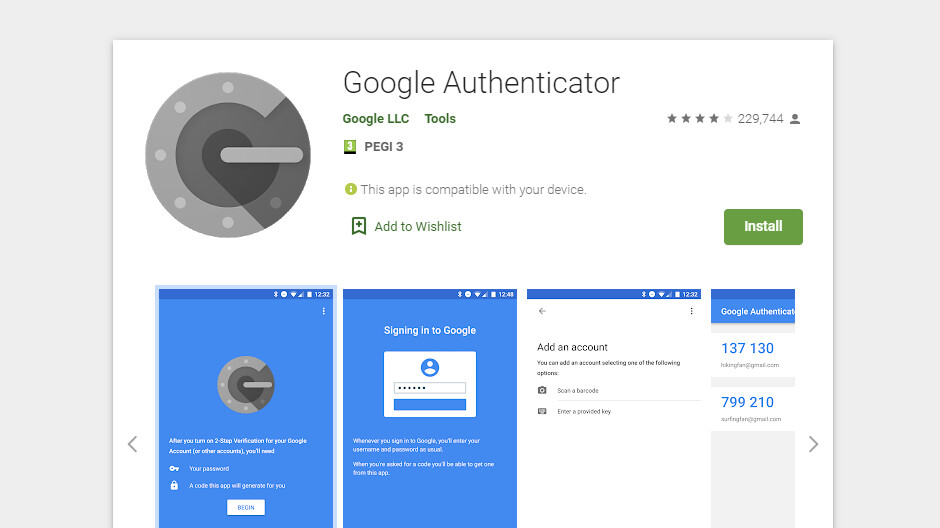

まず、従業員が機密データ保護に関する責任を認識していることを確認してください。2要素認証 とワンタイムパスワードなどの強力な認証手順を使用します。また、支払いターミナルとサーバー間のすべてのデータ送信を暗号化して、誰も転送中にそれらを傍受できないようにします。

このデータを追跡する必要がある場合は、セキュアな場所に保存され、アクセスが認可されたスタッフのみに限定されていることを確認してください。

そうすることはGDPR法に準拠していないため、不正な個人がこの情報にアクセスするのが簡単になります。

メモを取る必要がある場合は、安全な方法でそれらを保存していることを確認してください。これには、ノートブックを金庫に鍵をかけて保管するか、暗号化されたファイルストレージシステムを使用することが含まれます。

コンタクトセンター でのモバイル電話の使用は、データ損失または盗難のリスクを増加させます。

これは、従業員エラー(デバイスの紛失など)により、機密情報が失われたり盗まれたりする可能性を減らします。

個人用デバイスの使用に関連するサイバーセキュリティリスクについて従業員を教育し、データセキュリティの重要性を理解していることを確認してください。従業員にデバイスをパスワード保護し、信頼できるセキュリティアプリをインストールするよう要求します。すべての機密データがモバイルデバイスに保存または送信される前に暗号化されていることを確認してください。

これは、脆弱性が組織または顧客の問題になる前に特定する最良の方法の1つです。

これは、不正アクセス、データ損失、またはまだ発見されていない弱点とギャップを通じてシステムに侵入しようとしているハッカーからの盗難を防ぐのに役立ちます。

ネットワークセキュリティ監視ツールをインストールして、すべてのアクティビティを追跡します。アラートを設定して、リアルタイムで発生する疑わしいアクティビティについて通知を受けることができるようにします。脆弱性スキャンと侵入テストを実行して、ネットワークのセキュリティを定期的にテストします。

個人データの脅威 - コンタクトセンターの最も一般的な危険の1つは、データ盗難または損失のリスクです。エージェントは、社会保障番号、銀行口座の詳細、クレジットカード番号など、多くの個人情報を知っています。そのため、すべてのエージェントがこのデータを安全に保存および送信する方法に関する適切な従業員トレーニング を受けることが重要です。

内部の脅威 - コールセンターエージェントは、機密情報にアクセスでき、不満を持つようになった場合、センターにリスクをもたらす可能性があります。エージェントアクティビティを定期的に監視 し、特定のデータへのアクセスを制限するポリシーを実施することが重要です。

一時的な従業員 - コールセンターは、ピークボリュームを処理したり、病気の従業員をカバーしたりするために、一時的な労働者を雇用することがよくあります。これらのワーカーがセンターのポリシーと手順についてトレーニングされ、コールセンターで働くことに関連するリスクを理解していることを確認するための措置を講じることが重要です。そうしないと、セキュリティが不注意に損なわれる可能性があります。

偶発的なクリック - 従業員が、クリックしてはいけないリンクをクリックしたり、開いてはいけないファイルを開いたりすることがあり、マルウェアのインストールやデータの盗難につながります。強力なパスワード保護やセキュリティソフトウェアなど、このような間違いに対する保護措置を実施することが重要です。

恨みを持つ従業員 - 会社または別のエージェントに対して恨みを持つ従業員は、多くの損害を引き起こす可能性があります。たとえば、機密データを漏らしたり、システムを破壊したり、他の従業員に嫌がらせをしたりする可能性があります。従業員のアクティビティを密接に監視し、このような状況に対処するためのポリシーを実施することが重要です。

外部の脅威 - 組織外のハッカーと詐欺師は、フィッシングまたは他の技術を使用して、情報を盗んだり、コールセンターコンピュータにマルウェアをインストールしたりしようとする可能性があります。これらの脅威から保護する最良の方法は、ファイアウォール、アンチウイルスソフトウェア、スパムフィルターなどの強力なセキュリティ対策を実装することです。

包括的なセキュリティチェックリストでコールセンターを保護してください。アクセス制御、暗号化、コンプライアンスなどについて学びます。...

究極のコールセンターチェックリストで、コールセンターのセットアップを合理化しましょう。目標、ツール、オンボーディング、成功のためのヒントを学びます。今すぐ始めましょう。...

QAチェックリストで通話品質を最適化しましょう。カスタマーサービスを向上させ、効率を高め、すべての通話で最高の体験を保証します。...